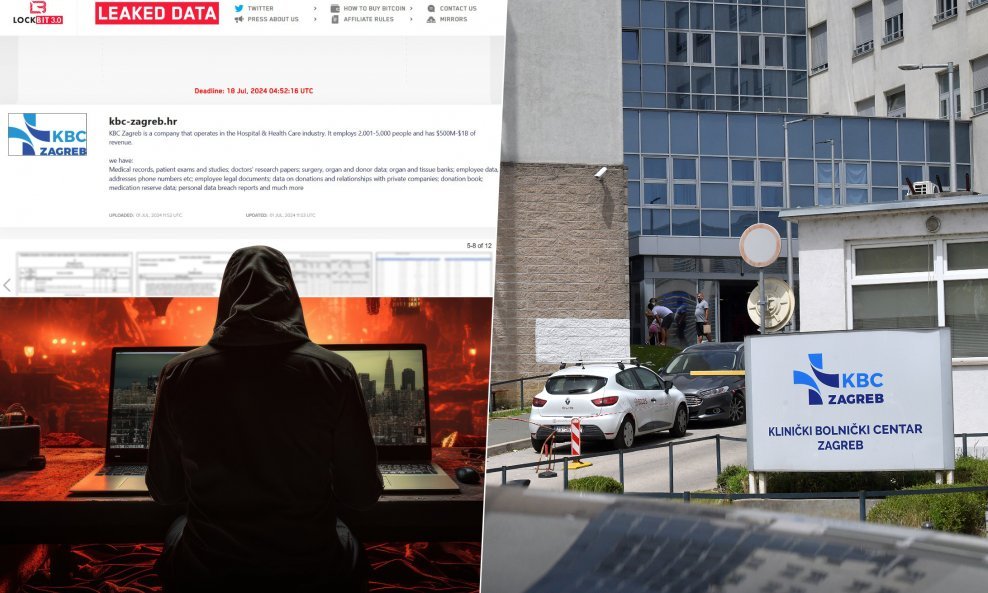

Iza prošlotjednog hakerskog napada na KBC Zagreb navodno stoji zlogasna skupina LockBit, koja je bolnicu napala virusom LockBit 3.0; riječ je o vrlo opasnom ransomwareu koji hakeri koriste za krađu podataka, za što potom traže otkupninu. LockBit je na svom blogu objavio da stoji iza napada na KBC Zagreb, što je na X-u potvrdila i tvrtka HackManac, organizacija koja vodi najveći svjetski repozitorij provjerenih i uspješnih kibernetičkih napada. Time je potvrđeno da su razmjeri napada na KBC Zagreb veći nego što se na početku pretpostavljalo

Podsjetimo, hakerska grupa LockBit, koja se pohvalila napadom na KBC Zagreb na društvenom mrežama, navodno traži otkupninu do 18. srpnja, no nije poznato o kojem iznosu se radi. Informacija je otkupnini je neslužbena.

Ministar unutarnjih poslova Davor Božinović u utorak nije htio otkriti previše informacija do kojih su došle službe, a kazao je da on ne zna da se traži otkupnina za ukradene podatke iz bolnice.

Hakerski napad na KBC Zagreb komentirao je i ministar zdravstva Vili Beroš: 'Ova Vlada je u veljači ove godine usvojila novi Zakon o kibernetičkoj sigurnosti gdje imamo i Nacionalni centar za kibernetičku sigurnost u okviru SOA-e. Na određenom profilu na internetu ta teroristička organizacija postavila je uvjete, stav Vlade je da se ne razgovara s kriminalcima po tom pitanju.

Na X-u nisu dostavljeni podaci koji bi sa sigurnošću utvrdili da oni imaju podatke hrvatskih građana. To će se forenzički ustanoviti i tijeku je obrada nadležnih institucija. Napravili smo sve da podaci hrvatskih građana budu zaštićeni, ali ovi napadi nisu neuobičajeni, kriminalci nalaze nove metode pristupanju podataka, događaju se i u Americi, Pentagonu. U tijeku je forenzička obrada samog napada, u ovom trenutku nije moguće komentirati curenje podataka. Informacije koje su se pojavile na profilu organizacije ne odgovaraju istini', istaknuo je.

Beroš je rekao da informatički sustav u KBC-u Zagreb uredno funkcionira te da 'pperativno nema poteškoća u pružanju zdravstvene zaštite kao što ih je bilo u prvim danima'.

Kibernetički napad hakeri su izvršili u noći s 25. na 26. lipnja, zbog čega je nastao kolaps informatičkog bolničkog sustava u KBC-u Zagreb. Trebao je jedan dan da se sve vrati u normalu, a tijekom prošlog četvrtka sve se odrađivalo ručno pa su se i nalazi ispisivali rukom.

LockBit je objavio i kojim je sve informacijama bolničkog sustava navodno pristupio:

- medicinskoj dokumentaciji

- pregledima i studijama pacijenata

- doktorskim znanstvenim radovima

- kirurgiji

- podacima o organima i darivateljima

- bankama organa i tkiva

- podacima o zaposlenicima (adrese, brojevi telefona)

- pravnim dokumentima zaposlenika

- podacima o donacijama i odnosima s privatnim tvrtkama

- knjizi donacija

- podacima o rezervama lijekova

- izvješćima o povredi osobnih podataka

Tko je LockBit?

LockBit je jedna od najaktivnijih i najopasnijih hakerskih grupa na svijetu koja ne preza ni pred čim, a odgovorna je za brojne visokoproflirane napade u svijetu. Imaju članove diljem svijeta - od SAD-a, Poljske do Ukrajine i Rusije - aktivni su od 2019. godine, a specijalizirali su se za korištenje ransomwarea LockBit, softvera koji šifrira podatke na ciljanom sustavu, nakon čega grupa traži otkupninu za dešifriranje tih podataka. Bili su odgovorni za trećinu svjetskih kibernetičkih napada u prošloj godini, prouzročivši gubitke za tvrtke i organizacije u milijardama.

Djeluju po modelu 'ransomware kao usluga' (RaaS), što znači da njihovi članovi razvijaju i održavaju ransomware, dok ga drugi kriminalci, poznati kao affiliate partneri, koriste za izvođenje napada. Partneri zatim dijele dio otkupnine s LockBit grupom. Kontinuirano poboljšavaju varijante LockBita, a varijanta kojom su napali KBC Zagreb naziva se LockBit Black. LockBit je s vremenom uvodio nove verzije svog ransomwarea kako bi povećao učinkovitost i izbjegao otkrivanje. LockBit 2.0 i LockBit 3.0 primjeri su nadogradnji s novim funkcionalnostima i poboljšanom sigurnošću za napadače.

Ta zloglasna hakerska grupa cilja na organizacije svih veličina i u različitim sektorima, uključujući zdravstvenu zaštitu, obrazovanje, vladu, škole, bolnice i privatne tvrtke, zarađujući milijune u tom procesu. Usto su njihovi napadi globalni, stoga predstavljaju prijetnju za cijeli svijet.

Nisu iskazali potporu nijednoj vladi niti ju je ijedna vlada službeno pripisala nacionalnoj državi. 'Nalazimo se u Nizozemskoj, potpuno smo apolitični i zainteresirani samo za novac', rekla je ranije hakerska grupa na svojoj stranici na dark webu, koja više nije dostupna. Američko Ministarstvo pravosuđa tvrdi da je sjedište grupe u Rusiji, te da su dosad ciljali na više od 2.500 žrtava diljem svijeta. Samo u otkupninama navodno su prikupili 500 milijuna dolara.

U samo pet godina koliko postoje postali su najveća kibernetička prijetnja na svijetu. Samo u SAD-u napali su više od 1700 američkih organizacija u gotovo svakoj industriji, od financijskih usluga i hrane do škola, prijevoza i vladinih odjela.

Najzloglasnija hakerska grupa na svijetu

Podružnice LockBita tražile su milijune dolara od tvrtki koje su hakirali - u jednom slučaju tražili su 60 milijuna dolara od trgovca automobilima iz Ujedinjenog Kraljevstva. Nedavno su tražili otkupninu od 800.000 dolara za neprofitnu bolnicu.

Što se događa ako žrtve odbiju platiti otkupninu? U tom slučaju hakerska grupa objavljuje osjetljive podatke žrtve na internetu, među ostalim na dark webu, radi dodatnog pritiska (takozvana dvostruka iznuda). U veljači ove godine LockBit je objavio 43 GB podataka koje su navodno ukrali od obrambene tvrtke Boeing. Nedavno su tvrdili da su prodrli u sustave Federalnih rezervi, što još nije potvrđeno, no što bi moglo znatno utjecati na globalnu financijsku stabilnosti.

Podaci koje je početkom veljače 2024. objavila tvrtka za praćenje kriptovaluta Chainalysis otkrivaju da su tijekom cijele 2023. isplate ransomwarea premašile iznos od rekordnih 1,1 milijarde dolara. Brojni kriminalci nalaze se u Rusiji, koja je uglavnom 'ignorirala' njihove postupke i vrlo rijetko izručuje tražene u inozemstvu.

Po čemu se LockBit izdvaja?

Neki stručnjaci navode da se LockBit od drugih hakerskih skupina izdvaja svojom 'disciplinom i profesionalnošću'. Za razliku od drugih skupina, rijetko su se hvalili svojim aktivnostima, redovito ažuriraju svoj zlonamjerni softver i tehnologije šifriranja pa često ostanu 'ispod radara'.

Vođa LockBita, koji se koristi internetskim imenom LockBitSupp, nije bio tehnički vješt haker, nego je vjerojatnije imao 'pozadinu' u vođenju posla i rukovanju novcem; grupu vodi kao da je riječ o legitimnom poslu.

Međutim, LockBit se također s vremenom počelo hvaliti svojim aktivnostima i napadima. Ne samo to - grupa je organizirala natjecanje u pisanju eseja na forumu o kibernetičkom kriminalu na ruskom jeziku, s novčanim nagradama za pobjednike. Najbizarniji incident dogodio se u rujnu 2022. kada je grupa ponudila 1000 dolara svakome tko tetovira njezin logo. Oko 20 ljudi objavilo je fotografije i videozapise tetovaža na svom tijelu. Grupa je također ponudila nagradu od 10 milijuna dolara ako netko uspješno pronađe i objavi pravo ime osobe koja stoji iza LockBitSuppa.

Podsjetimo, u svibnju je raspisana međunarodna tjeralica za ruskim hakerom Dimitrijem Koroševom, za kojeg američke i britanske obavještajne službe vjeruju da je bio vođa LockBita.

Metode koje LockBit koristi za napade uključuju phishing napade, iskorištavanje ranjivosti u softveru i druge tehnike socijalnog inženjeringa kako bi infiltrirali mreže svojih žrtava. Potom šifriraju podatke i ostavljaju poruku s zahtjevom za otkupninu, čime dodatno pritišću žrtve da plate kako bi povratile pristup svojim podacima.

Na svojoj bivšoj web stranici grupa se hvalila svojim uspjesima u hakiranju raznih organizacija i postavila detaljan skup pravila za kibernetičke kriminalce koji mogu podnijeti 'prijavu' za rad s njima. 'Zamolite svoje prijatelje ili poznanike koji već rade s nama da jamče za vas', naveli su.

Što je ucjenjivački softver (ransomware)?

Ransomware je zlonamjerni softver (malware) koji žrtvi zaključava pristup uređaju ili podacima dok ne plati otkupninu. Haker šifrira podatke, čineći ih nečitljivima bez ispravnog ključa za dešifriranje (recimo, lozinke).

Ucjenjivački softver često cilja tvrtke u kojima nemogućnost pristupa podacima može dovesti do gubitka kupaca i povjerenja u robnu marku. Količina informacija koju posjeduju tvrtke također je značajnija od informacija koje posjeduje javnost općenito.

To je jedan od razloga zbog kojih su medicinske ustanove, naprimjer, toliko osjetljive na ovaj oblik napada: količina privatnih podataka, čak i samo osobnih podataka, koje se drži na takvom mjestu osobito je značajna.

Kako ransomware može dovesti do kibernetičke iznude?

Svaki ransomware blokira podatke da bi se iznudila otkupnina.

Ona ne mora biti nužno novčana - napadač može tražiti više podataka da bi dobio pristup novim žrtvama, novom materijalu pomoću kojeg bi nastavio ucjenjivati ili naveo na daljnje širenje ransomwarea te druge radnje koje inače ne biste poduzeli.

Dakle kibernetička iznuda može dovesti do ransomwarea, što dalje može voditi u začarani krug, iz kojeg se sve teže i teže izvući. Ukratko, ransomware je upotrijebljeni softver, a kibernetička iznuda je radnja koja može (ali i ne mora) koristiti zlonamjerni softver da bi se došlo do novca ili drugih vrijednosti.